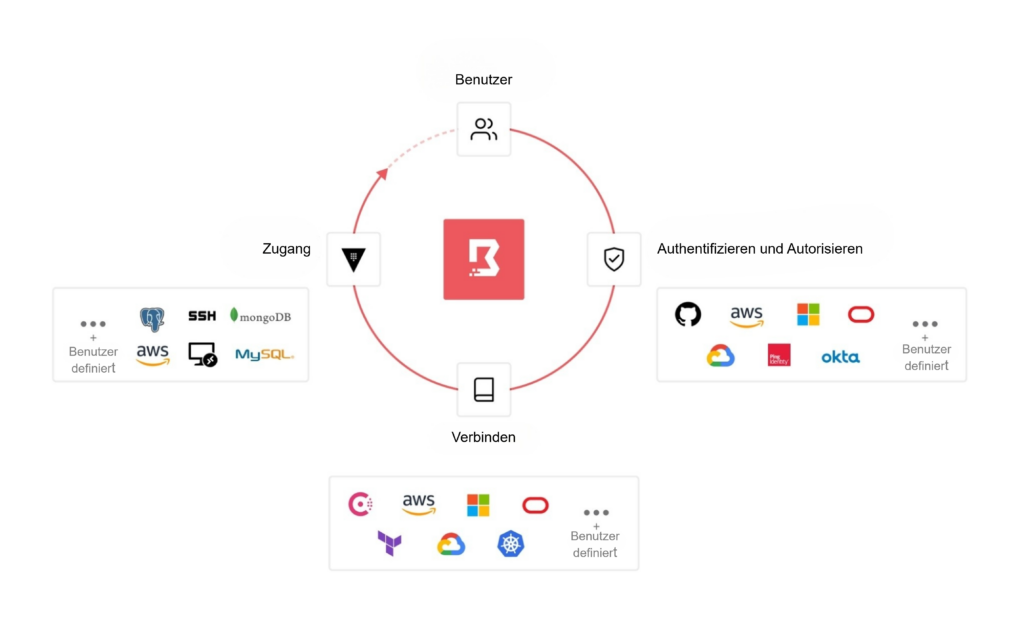

Sichern und verwalten Sie Zugriffe mit HashiCorp Boundary

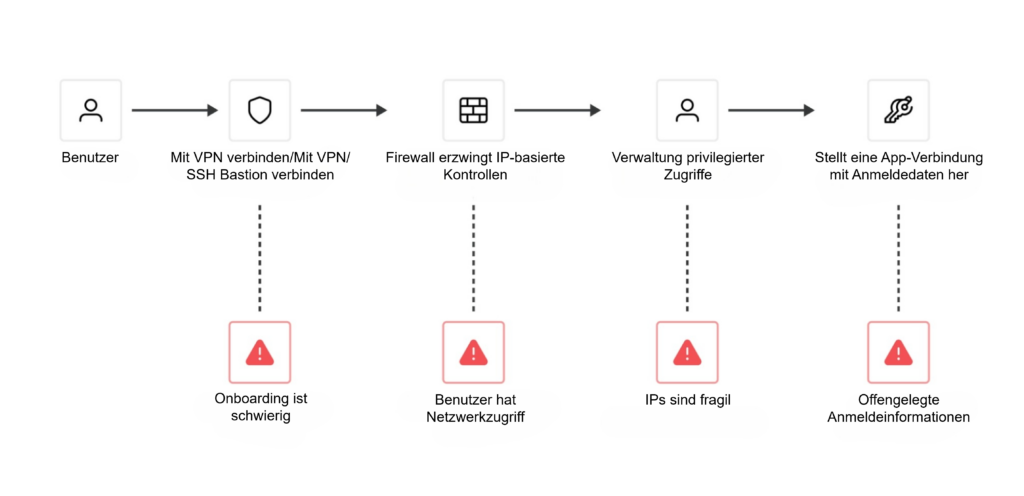

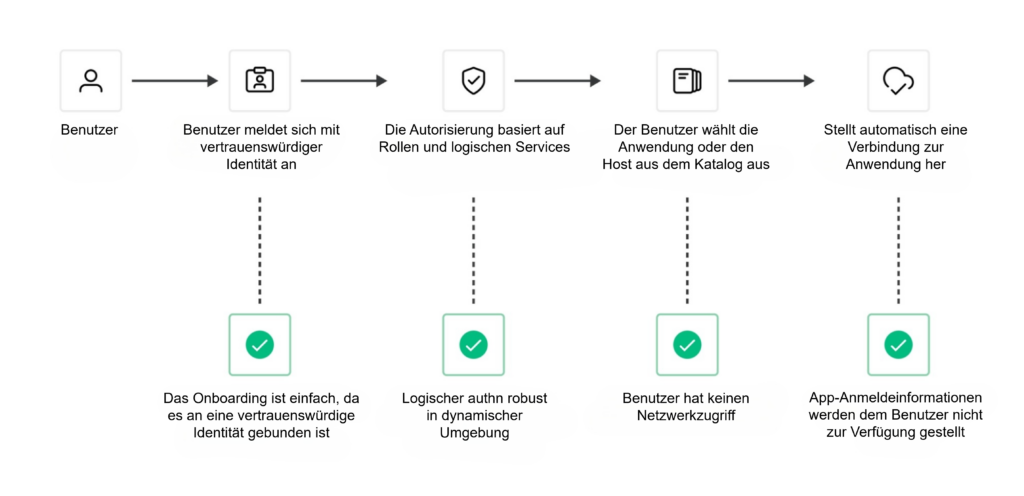

HashiCorp Boundary bietet eine moderne Lösung für die Verwaltung von Mensch-zu-Maschine-Zugriffen und reduziert Risiken im Zusammenhang mit der Ausbreitung von Anmeldeinformationen und dem manuellen Wartungsaufwand, der bei herkömmlichen Lösungen wie SSH-Schlüsseln und VPN-Anmeldeinformationen erforderlich ist.