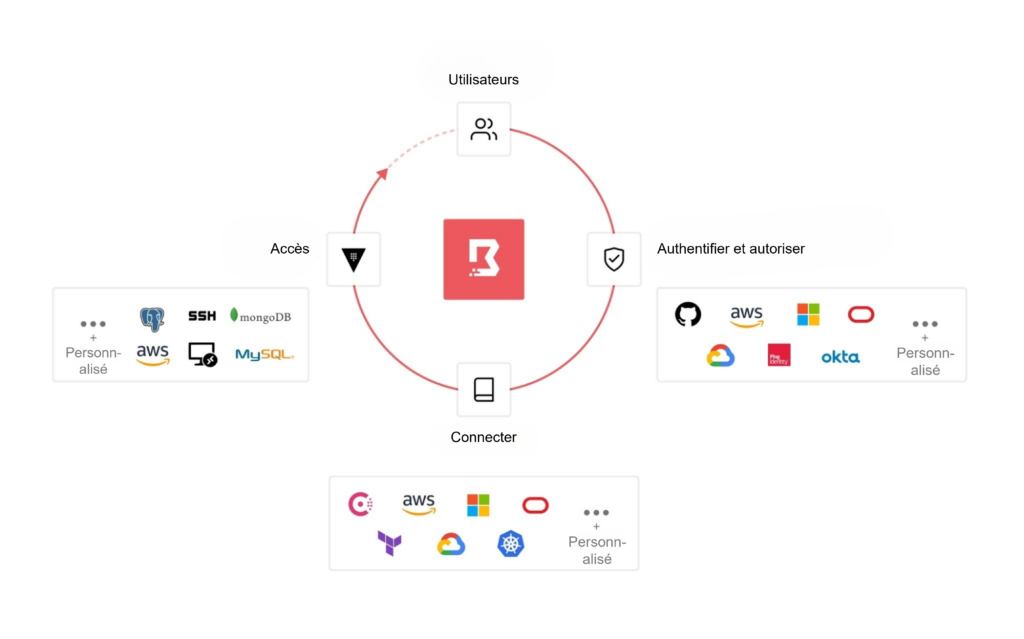

Les ingénieurs de la plateforme peuvent rationaliser l'accès juste à temps aux sessions privilégiées pour les utilisateurs et les applications. Les équipes sont en mesure de contrôler les autorisations d'accès grâce à des contrôles d'accès extensibles basés sur les rôles.

Les équipes en charge des plateformes peuvent définir le périmètre des ressources, des identités et des contrôles d'accès en tant que code grâce au fournisseur Terraform, à l'API REST, à la CLI et au SDK de Boundary, qui sont entièrement instrumentés. Elles peuvent automatiser la découverte de nouvelles ressources et l'application des politiques existantes au fur et à mesure du provisionnement des ressources.

Les ingénieurs en charge de la sécurité peuvent surveiller et gérer chaque session privilégiée établie avec Boundary. Les journaux de session peuvent être exportés vers un grand nombre d'outils d'analyse.